Leginkább sehogy, pláne ne azt, ami az enyém volt. De ha mégis, akkor laikusként nem sok esélyed van arra, hogy kicseréld a szériaszámot, amivel ugye azt szeretnéd elkerülni, hogy a lopott kamerakergető robotok kifigyeljenek az interneten. Vagy visszapörgesd a számlálót, hogy jobb áron adhasd el a gépedet, vagy hogy teljesen kicseréld az expó adatokat, pl. más dátumra, amivel meghazudtolhatnád a lopott képeid jogos tulajdonosának állítását, miszerint egy csaló gazember vagy. Szürke zónába lépünk, felhasznált szoftverek a már említett ExifTool, illetve egy tetszőleges HexEditor. A Nikon D5000 képeivel próbálkoztunk, majd egy Canon CR2-t is kibeleztünk. Kifejezetten a RAWokat kóstolgatjuk, mivel a JPEG egyáltalán nem alkalmas bármit is bizonyítani. Bár még mindig állíthatod azt, hogy nem is készült RAW, mert olyan sötét vagy, hogy neked úgy van állítva a géped.

Szóval szépen sorban. Amennyiben a dátumot állítod át, a Bridge szó nélkül lenyeli. Mi két év múlva készítettük ezt a fotót. Mindenhol 2019-et mutat. Szövegként a "2017" nincs is benne a RAWban (lásd balra a képen), viszont a PowerUpTime tag azért csak tudja. Mellékesen a PowerUp-ra se találunk semmit HexEditorral. Szóval ezt buktuk.

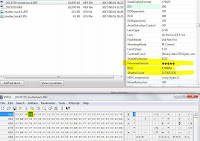

Ezután megpróbáltuk a NIKONt átírni CANONra, hisz pont annyi betű. A modellt 1000D-re átírni is sikerült. A Bridge szépen be is szopta, viszont ExifToolban a fejlécekben továbbra is mutatja, hogy Nikonról van szó. Elég vicces Nikon notes alatt a Canon Corporation. Ha a "Nikon" szót is cseréljük, összeomlik a teljes Maker note. Semmit sem tud kihámozni az Exiftool, és a Bridge se látja többé RAWnak a képünket. Bukta.

A gép szériaszámát cseréltük ki ezután. Az ExifToolban a Maker fülön egyből kiakad pár mező, a Firmware, az Iso2 és a ShutterCount és még a jóisten tudja micsodák, amiket észre se vettünk. Ezek az adatok valószínűleg egymásba vannak kriptelve, lásd később a számláló visszapörgetésénél. A Bridge erről mit se sejt, mert ezeket vagy nem jeleníti meg egyáltalán, vagy pl. az ISOt az EXIF részből mutatja és ott persze jól van. Tehát sohase ellenőrizzétek csak Bridgeben egy gép szériaszámát, de ha a teljes metaadat végigböngészésében oltári nagy baromságok vannak, akkor tutti a csalás.

A gép szériaszámát cseréltük ki ezután. Az ExifToolban a Maker fülön egyből kiakad pár mező, a Firmware, az Iso2 és a ShutterCount és még a jóisten tudja micsodák, amiket észre se vettünk. Ezek az adatok valószínűleg egymásba vannak kriptelve, lásd később a számláló visszapörgetésénél. A Bridge erről mit se sejt, mert ezeket vagy nem jeleníti meg egyáltalán, vagy pl. az ISOt az EXIF részből mutatja és ott persze jól van. Tehát sohase ellenőrizzétek csak Bridgeben egy gép szériaszámát, de ha a teljes metaadat végigböngészésében oltári nagy baromságok vannak, akkor tutti a csalás.  Ezután a 0x00A7 címen található zár-számlálót próbáltuk eltéríteni. Mint fennebb már kiderült, ezek az adatok kapcsolatban állnak a Firmware adattal. Találomra baszkurálva a következő bájt értékeit, sikerült hárommilliárdos expóértéket is elérni, ami egy esküvői fotósnak is becsületére válna, miközben a Firmware elhülyülése állandóan jelezte a beavatkozást. Amennyiben a 0x00A7-ből A6-ot csináltunk, különösen bájos eredményt adott, kiírta a reális expószámot, eléje meg, hogy DeletedShutterCount, hogy a hülye is megértse mi történt. A Bridge ezt az adatot nem jelzi amúgy se.

Ezután a 0x00A7 címen található zár-számlálót próbáltuk eltéríteni. Mint fennebb már kiderült, ezek az adatok kapcsolatban állnak a Firmware adattal. Találomra baszkurálva a következő bájt értékeit, sikerült hárommilliárdos expóértéket is elérni, ami egy esküvői fotósnak is becsületére válna, miközben a Firmware elhülyülése állandóan jelezte a beavatkozást. Amennyiben a 0x00A7-ből A6-ot csináltunk, különösen bájos eredményt adott, kiírta a reális expószámot, eléje meg, hogy DeletedShutterCount, hogy a hülye is megértse mi történt. A Bridge ezt az adatot nem jelzi amúgy se.Ezek után végigzongoráztuk ugyanezeket JPEGben is. A ShutterCountot nem sikerült megtalálni hexeditorral, de az ExifTool viszont látja, valahol mélyen lehet elkódolva. A Serial kicserélése itt is a Firmware adat elhülyülésében látszik (ez Bridgeben nem vehető észre). Ami neccesebb, a kamera nevének kicserélése. Itt a NIKON illetve Nikon is kicserélhető, sem az ExifTool sem a Bridge nem jelez beavatkozást, de egy eredeti JPEG-hez képest pár adat eltűnik (pl. a Firmware), ez lehet intő jel. A dátum kicserélése ugyanúgy a PowerUp Timeban érhető tetten. Hexeditorban nem tudtunk hozzáférni. Ez sem látszik Bridgeben.

| http://www.sno.phy.queensu.ca/~phil/exiftool/TagNames/Nikon.html |

|

| http://www.sno.phy.queensu.ca/~phil/exiftool/TagNames/Nikon.html |

NEF leírás

CR2 leírás

Szép cikk.

VálaszTörlésAz ExifTool nemcsak az adatok kiolvasására jó, módosítani is lehet vele a fájlt, sokkal kényelmesebb mint a hexa editor, és kisebb az esély, hogy nagyon elrontunk valamit.

Mivel az ExifTool nyílt forráskódú nagyon szépen lehet azt is ellenőrizni, hogyan is vannak ezek az adatok eltárolva. A Pentaxos kódot néztem én elég sokat, el is veszi az ember kedvét attól, hogy azt gondolja, simán átír egy-két mezőt és majd jól becsap másokat. Tele van a fájl olyan részekkel amelyeket még nem dekódoltak. Könnyen előfordulhat, hogy valaki később ezeket megfejti és rögtön kiderül minden turpisság.

Legegyszerűbb talán a metaadatok törlése a fájlból ez persze csak a lopott kamera figyelő robotok ellen (nem is gondoltam, hogy vannak ilyenek) véd. Mondjuk ez azért másra is jó. Ha úgy akarnék feltölteni az internetre egy képet, hogy ne legyen nyilvánvaló, hogy én csináltam, akkor tuti a metaadatok törlésével kezdeném.

Érdekes lehet még az a megoldás, amikor egy régi kép metaadatát másolja át az ember egy új képhez és átírja utána a dátumot az új képnél.

A forraskod elemzese eleg nagy falat lenne szamomra :) Vannak bizony ilyen robotok, pl a stollencamerafinder. Sajnos a facebook es sok mas (a flickr nem) lenyuzza a metaadatokat a kepekrol, pont ezen nyafogok az elozo bejegyzesben, pedig ott lenne a legeselyesebb egy lopott kamerat elkapni. A metaadat atmasolas hogyan? Exiftool tud ilyet?

VálaszTörlésExiftool tud ilyent, a -TagsFromFile kapcsolóval. Én például arra használom ezt, hogy a dng-ből átmásoljak pár adatot a jpg-be, mert a feldolgozás során elveszik néhány adat:

VálaszTörlésexiftool -TagsFromFile imgp1000.dng -makernotes -make -model -software imgp1000.jpg

Köszi, most nézem, úgy tűnik az exiftool általam használt guija is tudja, de nem tagekre lebontva, hanem metacsoportokat egyben, pl exif-makernotes. Hiába, kényelmes vagyok :) Amúgy ez csak szórakozás, számomra a kamera exifje általában elég úgy ahogy van, csak az IPTC-be szoktam belematatni, de azt is sablonnal egyszerre könyvtárra, még a kulcsszavakat is egyszerre több képre tolom rá.

Törlés